COMMENTARY

Giải pháp bảo mật thác nước, phối hợp với ICS Strive, gần đây đã phát hành “Báo cáo mối đe dọa năm 2024.” Tin xấu là vào năm 2023, đã có 68 cuộc tấn công mạng làm gián đoạn hơn 500 hoạt động vật lý. Tin tốt (đại loại) là số vụ tấn công lần này chỉ nhiều hơn 19% so với năm trước. Chuyện gì đang xảy ra vậy? Các cuộc tấn công bằng ransomware gây hậu quả vật lý giảm nhẹ, các cuộc tấn công của hacker diễn ra liên tục và mọi thứ khác đều gia tăng. Các tác giả của báo cáo kết luận rằng mức tăng 19% rất có thể là sai lệch và chúng ta sẽ thấy mức tăng gần 90% đến 100% vào năm 2024.

Chi tiết

Báo cáo về mối đe dọa bảo mật công nghệ vận hành (OT) của Waterfall là báo cáo thận trọng nhất trong ngành — nó chỉ theo dõi các cuộc tấn công mạng có chủ ý gây ra hậu quả vật lý trong tự động hóa tòa nhà, công nghiệp nặng, sản xuất và cơ sở hạ tầng công nghiệp quan trọng trong hồ sơ công khai. Đó là, không có tiết lộ riêng tư hoặc bí mật. Bộ dữ liệu đầy đủ cho báo cáo được đính kèm trong phần phụ lục. Điều này có nghĩa là báo cáo chắc chắn đã đánh giá thấp những gì đang thực sự xảy ra trên thế giới, bởi vì các tác giả thường xuyên báo cáo những tiết lộ bí mật mà họ không thể đưa vào số liệu của mình.

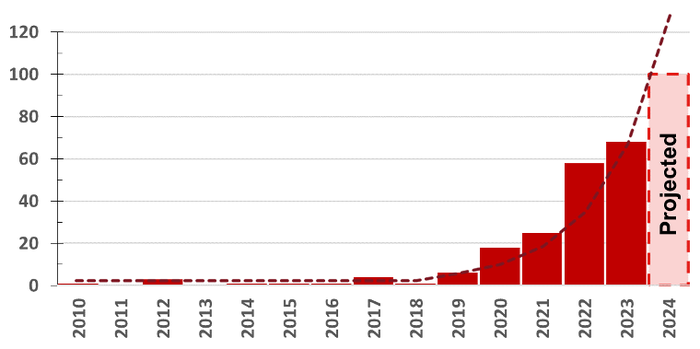

Sự cố OT kể từ năm 2010. Nguồn: “Báo cáo mối đe dọa năm 2024,” Giải pháp bảo mật thác nước, phối hợp với ICS Strive

Nhiều cuộc tấn công hơn

Bất chấp sự đánh giá thấp này, các cuộc tấn công mạng đáp ứng các tiêu chí đưa vào vẫn tiếp tục gia tăng, gần gấp đôi hàng năm kể từ năm 2019. Đây là một sự thay đổi lớn so với giai đoạn 2010–2019, khi các cuộc tấn công OT gây hậu quả vật lý không thay đổi, dao động từ XNUMX đến XNUMX cuộc tấn công hàng năm.

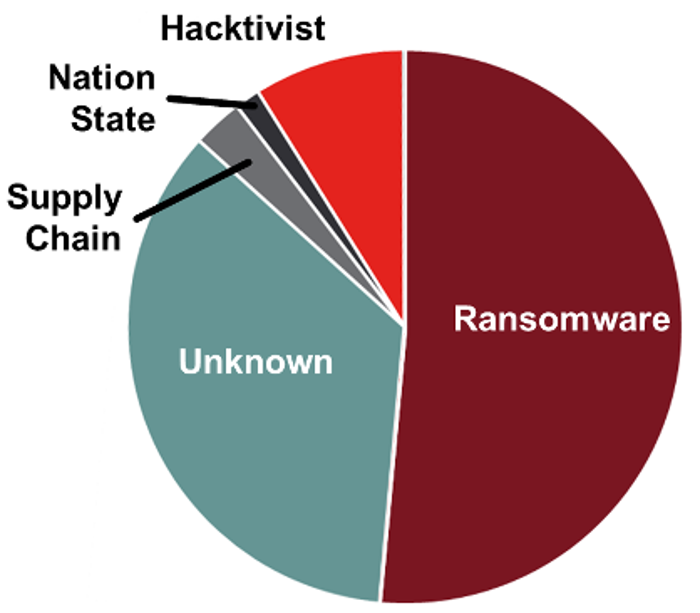

Các tác nhân đe dọa Nguồn: “Báo cáo về mối đe dọa năm 2024,” Waterfall Security Solutions, phối hợp với ICS Strive

Những cuộc tấn công này là gì? Trong 24 trong số 68 trường hợp, không có đủ thông tin trong hồ sơ công khai để xác định vụ tấn công. Trong số còn lại, 35 cuộc tấn công (80%) là ransomware, sáu (14%) là những kẻ hacktivist, hai cuộc tấn công là chuỗi cung ứng và một cuộc tấn công được cho là do một quốc gia thực hiện. 35 cuộc tấn công bằng ransomware giảm nhẹ so với con số 41 của năm ngoái, điều này thật bất ngờ, do các cuộc tấn công bằng ransomware vào mạng CNTT tiếp tục tăng từ 60% đến 70% mỗi năm, tùy theo báo cáo. Tại sao? Một phần, vì các báo cáo công khai năm nay ít chi tiết hơn nên năm nay có nhiều tác nhân đe dọa “chưa xác định” hơn.

Một yếu tố khác liên quan đến thực tế là hầu hết các cuộc tấn công ransomware ảnh hưởng đến hoạt động vật lý chỉ xảy ra một cách vô tình - hoặc do "Hết sức thận trọng" OT ngừng hoạt động khi CNTT bị suy yếu hoặc các hoạt động vật lý phụ thuộc vào cơ sở hạ tầng CNTT bị tê liệt. Vào năm 2023, chúng ta chứng kiến một phần đáng kể các nhóm tội phạm ransomware tránh xa việc mã hóa và vô hiệu hóa hệ thống chỉ đơn giản là đánh cắp dữ liệu và yêu cầu tiền chuộc để tiêu hủy dữ liệu bị đánh cắp thay vì xuất bản nó. Với việc ít hệ thống CNTT bị tê liệt hơn do mã hóa, có vẻ như sẽ có ít hệ thống OT và hoạt động vật lý bị suy yếu hơn.

We expect this trend to stabilize in 2024, and for OT impacts due to ransomware go back to the recently historic norm of nearly doubling annually. Why? Because not all businesses have data they are willing to pay to protect. Such businesses, especially critical infrastructures, may still, however, pay a ransom to restore functionality to crippled systems, so it makes sense that at least some ransomware criminals will not leave money on the table and will continue to cripple servers, in addition to stealing what data they can.

Chuỗi cung ứng

Các cuộc tấn công vào chuỗi cung ứng gây hậu quả vật chất xuất hiện lần đầu tiên trong năm nay sau nhiều năm. Newag SA bị cáo buộc nhúng mã vào các đoàn tàu của mình để tối đa hóa doanh thu của các cửa hàng sửa chữa được ủy quyền. Nó bị buộc tội hành động để “khóa tàu bằng mã lỗi giả sau một ngày nào đó, hoặc nếu tàu không chạy trong một khoảng thời gian.” Một số mã được phát hiện có chứa tọa độ GPS để giới hạn hành vi trong phạm vi các hội thảo của bên thứ ba. Newag phủ nhận các cáo buộc và đổ lỗi cho “những tin tặc không rõ danh tính”. Và trong một tranh chấp hợp đồng rõ ràng, ORQA, nhà sản xuất tai nghe thực tế ảo góc nhìn thứ nhất (FPV), đã khóa sản phẩm của mình bởi những gì họ mô tả là “một nhà thầu cũ tham lam”.

Tổng kết

Có nhiều phát hiện khác trong báo cáo: Việc chặn và giả mạo GPS đang trở thành một vấn đề phổ biến, các doanh nghiệp sản xuất chiếm hơn một nửa số vụ tấn công bị ngừng hoạt động, những kẻ tấn công đang nhắm mục tiêu vào các cơ sở hạ tầng quan trọng và có một loạt các vụ suýt trượt đáng báo động, bao gồm nhiều cơ sở hạ tầng và tiện ích quan trọng được nhắm mục tiêu bởi Bão Volt của Trung Quốc Chiến dịch “sống nhờ đất”. Báo cáo cũng đề cập đến những phát triển mới đầy hứa hẹn về mặt phòng thủ, bao gồm cả Chiến lược kỹ thuật thông tin mạng.

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- PlatoData.Network Vertical Generative Ai. Trao quyền cho chính mình. Truy cập Tại đây.

- PlatoAiStream. Thông minh Web3. Kiến thức khuếch đại. Truy cập Tại đây.

- Trung tâmESG. Than đá, công nghệ sạch, Năng lượng, Môi trường Hệ mặt trời, Quản lý chất thải. Truy cập Tại đây.

- PlatoSức khỏe. Tình báo thử nghiệm lâm sàng và công nghệ sinh học. Truy cập Tại đây.

- nguồn: https://www.darkreading.com/endpoint-security/2023-good-year-for-ot-cyberattacks