MÄRKUSED

Waterfall Security Solutions andis koostöös ICS Strive'iga hiljuti välja oma "2024. aasta ohuaruanne.” Halb uudis on see, et 2023. aastal toimus 68 küberrünnakut, mille käigus tehti üle 500 füüsilise toimingu. Hea uudis (omamoodi) on see, et see on vaid 19% rohkem rünnakuid kui eelmisel aastal. Mis toimub? Füüsiliste tagajärgedega lunavararünnakud on veidi langenud, hacktivistide rünnakud on pidevad ja kõik muu suureneb. Aruande autorid järeldavad, et 19% kasv on suure tõenäosusega kõrvalekalle ja et me näeme 90. aastal 100% kuni 2024% kasvu.

Üksikasjad

Waterfalli töötehnoloogia (OT) turvaohuaruanne on tööstusharu kõige ettevaatlikum – see jälgib ainult tahtlikke küberrünnakuid, mis põhjustasid füüsilisi tagajärgi hooneautomaatikas, rasketööstuses, tootmises ja kriitilistes tööstustaristutes. avalikus registris. See tähendab, et ei mingit privaatset ega konfidentsiaalset avalikustamist. Aruande täielik andmekogum on lisatud selle lisas. See tähendab, et aruanne on kindlasti maailmas toimuva alahindamine, sest autorid teatavad regulaarselt konfidentsiaalsest avalikustamisest, mida nad ei saa oma loendustesse kaasata.

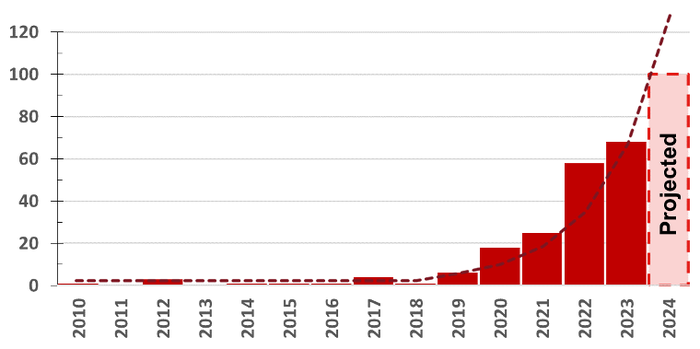

OT intsidendid alates 2010. aastast. Allikas: “2024 Threat Report”, Waterfall Security Solutions, koostöös ettevõttega ICS Strive

Veel rünnakuid

Vaatamata sellele alahinnangule suurenevad kaasamiskriteeriumitele vastavad küberrünnakud jätkuvalt, alates 2019. aastast peaaegu kaks korda aastas. See on suur muutus võrreldes 2010.–2019. aastaga, mil füüsiliste tagajärgedega OT-rünnakud olid madalad, põrgades aastas nulli ja viie rünnaku vahel.

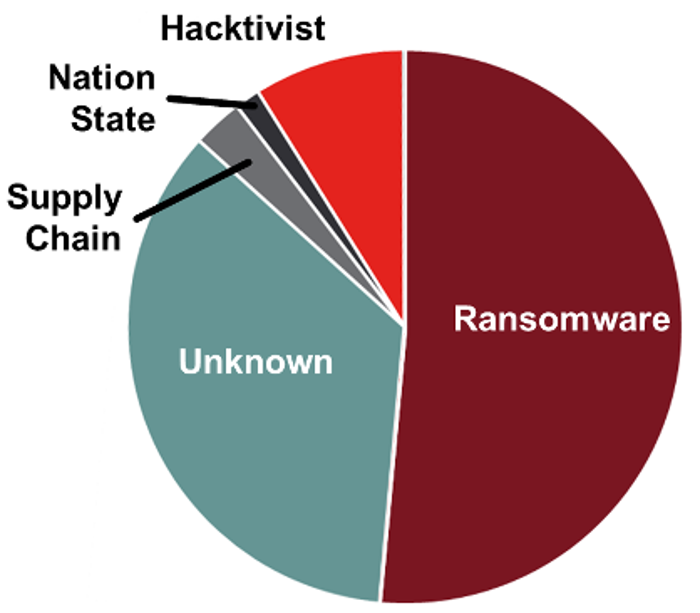

Ohunäitlejad. Allikas: “2024 Threat Report”, Waterfall Security Solutions koostöös ettevõttega ICS Strive

Mis need rünnakud on? 24 juhul 68-st ei olnud avalikus registris piisavalt teavet rünnaku omistamiseks. Ülejäänutest 35 rünnakut (80%) olid lunavara, kuus (14%) häkkijad, kaks tarneahela rünnakut ja üks oli omistatud rahvusriigile. 35 lunavararünnakut on eelmise aasta 41-st veidi vähem, mis on ootamatu, arvestades, et lunavararünnakud IT-võrkudele kasvavad olenevalt aruandest jätkuvalt 60–70% aastas. Miks? Kuna avalikud aruanded olid sel aastal vähem üksikasjalikud, oli sel aastal palju rohkem "tundmatuid" ohus osalejaid.

Teine tegur on seotud asjaoluga, et enamik lunavararünnakuid, mis mõjutavad füüsilisi toiminguid, tegid seda ainult kogemata – kas siis "rohkesti ettevaatust" OT seiskamised, kui IT on kahjustatud, või füüsilised toimingud, mis sõltuvad halvatud IT-infrastruktuurist. 2023. aastal nägime olulist osa lunavara kuritegelikest rühmitustest eemalduda süsteemide krüpteerimisest ja keelamisest lihtsalt varastada andmeid ja nõuda lunaraha, et varastatud andmed hävitada, mitte avaldada. Kuna vähem IT-süsteeme on krüpteerimise tõttu halvatud, tundub, et vähem OT-süsteeme ja füüsilisi toiminguid on häiritud.

Eeldame, et see suundumus 2024. aastal stabiliseerub ja lunavarast tingitud OT-mõjude puhul ulatub tagasi hiljutine ajalooline norm, mis on peaaegu kahekordistunud igal aastal. Miks? Kuna kõigil ettevõtetel pole andmeid, mille kaitsmise eest nad on valmis maksma. Sellised ettevõtted, eriti kriitilised infrastruktuurid, võivad siiski maksta lunaraha vigastatud süsteemide funktsionaalsuse taastamise eest, seega on mõistlik, et vähemalt mõned lunavarakurjategijad ei jäta raha lauale ja jätkavad lisaks varastamisele ka serverite sandistamist. milliseid andmeid nad saavad.

Tarneahel

Füüsiliste tagajärgedega tarneahela rünnakud ilmnesid tänavu esimest korda üle paljude aastate. Newag SA-d süüdistati koodi manustamises oma rongidesse, et maksimeerida volitatud remonditöökodade tulu. Seda süüdistatakse tegutsemises "lukustage rong võltsitud veakoodidega pärast teatud kuupäeva või kui rong ei sõitnud mõnda aega. Leiti, et osa koodist sisaldab GPS-koordinaate, et piirata käitumist kolmandate osapoolte töökodadega. Newag eitab süüdistusi, süüdistades "tundmatuid häkkereid". Ja näilises lepingulises vaidluses pani ORQA, esimese isiku vaatega (FPV) virtuaalreaalsuse peakomplektide tootja oma tooted luku taha, mida ta kirjeldab kui "ahne endine töövõtja".

Pakke Up

Aruandes on ka palju muid leide: GPS-i blokeerimine ja võltsimine on muutumas laialdaseks probleemiks, tootmisettevõtted põhjustasid enam kui poole rünnakutest katkestustega, häkkijad on sihikule võtnud kriitilised infrastruktuurid ning murettekitav hulk peaaegu juhtumeid, sealhulgas paljud kriitilised infrastruktuurid ja kommunaalteenused, mille sihtmärgiks on Hiina Volt Typhoon kampaania "elamine maast". Aruandes käsitletakse ka paljulubavaid uusi arenguid kaitse poolel, sealhulgas Küberinformeeritud inseneristrateegia.

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- PlatoData.Network Vertikaalne generatiivne Ai. Jõustage ennast. Juurdepääs siia.

- PlatoAiStream. Web3 luure. Täiustatud teadmised. Juurdepääs siia.

- PlatoESG. Süsinik, CleanTech, Energia, Keskkond päikeseenergia, Jäätmekäitluse. Juurdepääs siia.

- PlatoTervis. Biotehnoloogia ja kliiniliste uuringute luureandmed. Juurdepääs siia.

- Allikas: https://www.darkreading.com/endpoint-security/2023-good-year-for-ot-cyberattacks