ΣΧΟΛΙΑΣΜΟΣ

Η Waterfall Security Solutions, σε συνεργασία με την ICS Strive, κυκλοφόρησε πρόσφατα το "Έκθεση απειλών 2024.» Τα κακά νέα είναι ότι, το 2023, υπήρξαν 68 κυβερνοεπιθέσεις που κατέστρεψαν περισσότερες από 500 φυσικές επιχειρήσεις. Τα καλά νέα (κάπως) είναι ότι πρόκειται για μόλις 19% περισσότερες επιθέσεις από το προηγούμενο έτος. Τι συμβαίνει? Οι επιθέσεις ransomware με φυσικές συνέπειες μειώνονται ελαφρώς, οι επιθέσεις hacktivist είναι συνεχείς και όλα τα άλλα αυξάνονται. Οι συντάκτες της έκθεσης καταλήγουν στο συμπέρασμα ότι η αύξηση κατά 19% είναι πιθανότατα μια παρέκκλιση και ότι θα δούμε μια αύξηση κοντά στο 90% έως 100% το 2024.

Οι λεπτομέριες

Η αναφορά απειλής για την ασφάλεια επιχειρησιακής τεχνολογίας (OT) του Waterfall είναι η πιο προσεκτική στον κλάδο — παρακολουθεί μόνο σκόπιμες κυβερνοεπιθέσεις που προκάλεσαν φυσικές συνέπειες στον αυτοματισμό κτιρίων, τη βαριά βιομηχανία, την κατασκευή και τις κρίσιμες βιομηχανικές υποδομές στο δημόσιο αρχείο. Δηλαδή, καμία ιδιωτική ή εμπιστευτική αποκάλυψη. Το πλήρες σύνολο δεδομένων για την έκθεση περιλαμβάνεται στο παράρτημά της. Αυτό σημαίνει ότι η έκθεση είναι βέβαιο ότι υποτιμά τι πραγματικά συμβαίνει στον κόσμο, επειδή οι συγγραφείς αναφέρουν τακτικές εμπιστευτικές αποκαλύψεις που δεν μπορούν να συμπεριλάβουν στις μετρήσεις τους.

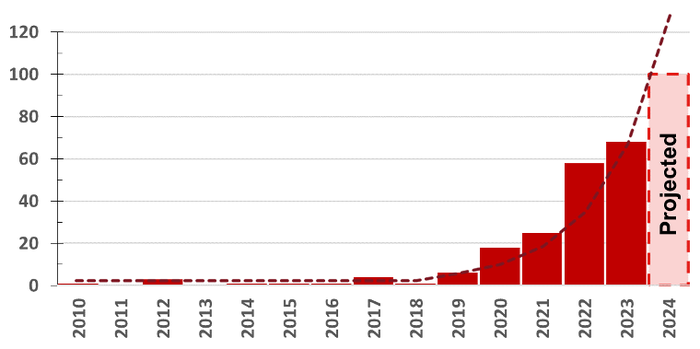

Περιστατικά OT από το 2010. Πηγή: «2024 Threat Report», Waterfall Security Solutions, σε συνεργασία με την ICS Strive

Περισσότερες επιθέσεις

Παρά αυτή την υποεκτίμηση, οι επιθέσεις στον κυβερνοχώρο που πληρούσαν τα κριτήρια συμπερίληψης συνεχίζουν να αυξάνονται, σχεδόν διπλασιάζονται ετησίως από το 2019. Αυτή είναι μια μεγάλη αλλαγή από το 2010–2019, όταν οι επιθέσεις OT με φυσικές συνέπειες ήταν ίσες, κυμαινόμενες μεταξύ μηδέν και πέντε επιθέσεων ετησίως.

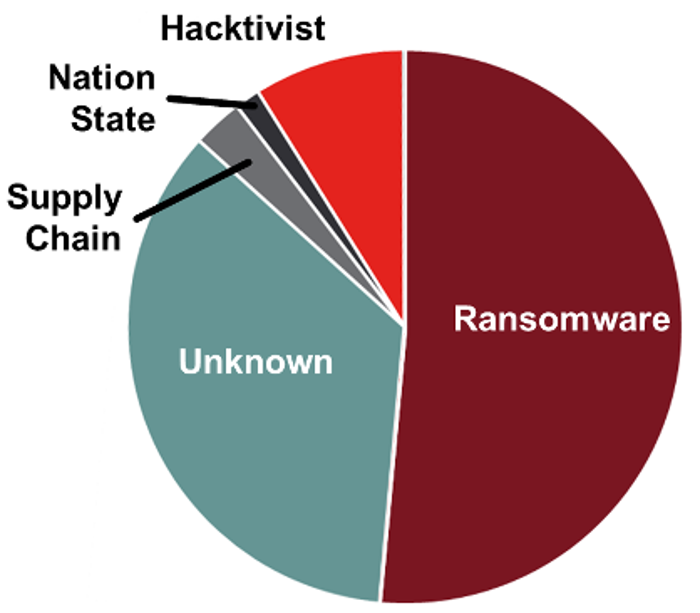

Ηθοποιοί απειλών. Πηγή: «2024 Threat Report», Waterfall Security Solutions, σε συνεργασία με την ICS Strive

Τι είναι αυτές οι επιθέσεις; Σε 24 από τις 68 περιπτώσεις, δεν υπήρχαν αρκετές πληροφορίες στο δημόσιο αρχείο για να αποδοθεί η επίθεση. Από τις υπόλοιπες, 35 επιθέσεις (80%) ήταν ransomware, έξι (14%) ήταν hacktivists, δύο ήταν επιθέσεις στην αλυσίδα εφοδιασμού και μία αποδόθηκε σε εθνικό κράτος. Οι 35 επιθέσεις ransomware μειώνονται ελαφρώς από τις 41 του περασμένου έτους, κάτι που είναι απροσδόκητο, δεδομένου ότι οι επιθέσεις ransomware σε δίκτυα πληροφορικής συνεχίζουν να αυξάνονται μεταξύ 60% και 70% ετησίως, ανάλογα με την αναφορά. Γιατί; Εν μέρει, επειδή οι δημόσιες εκθέσεις φέτος ήταν λιγότερο λεπτομερείς, υπήρχαν πολλοί περισσότεροι «άγνωστοι» παράγοντες απειλών φέτος.

Ένας άλλος παράγοντας έχει να κάνει με το γεγονός ότι οι περισσότερες επιθέσεις ransomware που επηρεάζουν φυσικές λειτουργίες το έκαναν μόνο τυχαία — είτε λόγω “Πολλή προσοχή” Τερματισμοί OT, όταν η τεχνολογία πληροφορικής είναι κατεστραμμένη ή οι φυσικές λειτουργίες εξαρτώνται από την ακρωτηριασμένη υποδομή πληροφορικής. Το 2023, είδαμε ένα υλικό κλάσμα εγκληματικών ομάδων ransomware απομάκρυνση από την κρυπτογράφηση και την απενεργοποίηση συστημάτων να κλέβει απλώς τα δεδομένα και να απαιτεί λύτρα για να καταστρέψει τα κλεμμένα δεδομένα αντί να τα δημοσιεύσει. Με λιγότερα συστήματα πληροφορικής να ακρωτηριάζονται μέσω κρυπτογράφησης, φαίνεται ότι λιγότερα συστήματα OT και φυσικές λειτουργίες επηρεάζονται.

We expect this trend to stabilize in 2024, and for OT impacts due to ransomware go back to the recently historic norm of nearly doubling annually. Why? Because not all businesses have data they are willing to pay to protect. Such businesses, especially critical infrastructures, may still, however, pay a ransom to restore functionality to crippled systems, so it makes sense that at least some ransomware criminals will not leave money on the table and will continue to cripple servers, in addition to stealing what data they can.

Εφοδιαστικής Αλυσίδας

Επιθέσεις εφοδιαστικής αλυσίδας με φυσικές συνέπειες εμφανίστηκαν φέτος για πρώτη φορά μετά από πολλά χρόνια. Η Newag SA κατηγορήθηκε ότι ενσωμάτωσε κώδικα στα τρένα της για να μεγιστοποιήσει τα έσοδα των εξουσιοδοτημένων συνεργείων. Κατηγορείται ότι ενήργησε σε «κλειδώστε το τρένο με ψευδείς κωδικούς σφάλματος μετά από κάποια ημερομηνία ή αν το τρένο δεν λειτουργούσε για κάποιο χρονικό διάστημα.» Ορισμένος από τον κώδικα βρέθηκε ότι περιέχει συντεταγμένες GPS για να περιορίσει τη συμπεριφορά σε συνεργεία τρίτων. Ο Newag αρνείται τις κατηγορίες, κατηγορώντας «άγνωστους χάκερ». Και σε μια προφανή συμβατική διαμάχη, η ORQA, κατασκευαστής ακουστικών εικονικής πραγματικότητας με προβολή πρώτου προσώπου (FPV), έκλεισε τα προϊόντα της από αυτό που περιγράφει ως «άπληστο πρώην εργολάβο».

Ολοκληρώνοντας

Υπάρχουν πολλά άλλα ευρήματα στην έκθεση: το μπλοκάρισμα και η πλαστογράφηση GPS γίνεται ένα ευρέως διαδεδομένο πρόβλημα, οι κατασκευαστικές επιχειρήσεις ευθύνονται για περισσότερες από τις μισές επιθέσεις με διακοπές λειτουργίας, οι hacktivists στοχεύουν κρίσιμες υποδομές και υπάρχει μια ανησυχητική παρτίδα παρ' ολίγον ατυχημάτων, όπως τις πολλές κρίσιμες υποδομές και επιχειρήσεις κοινής ωφέλειας που στοχεύουν Volt Typhoon της Κίνας Εκστρατεία «ζώντας από τη γη». Η έκθεση θίγει επίσης υποσχόμενες νέες εξελίξεις στην αμυντική πλευρά, συμπεριλαμβανομένων των Στρατηγική Μηχανικής με Πληροφορία στον Κυβερνοχώρο.

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.darkreading.com/endpoint-security/2023-good-year-for-ot-cyberattacks